Mūsdienās katra cilvēka darbība ir dziļi saistīta ar skaitļošanas sistēmām. Šis skaitļošanas tehnoloģija tiek ieviesta visās lietojumprogrammās veselības aprūpes, izglītības, banku, programmatūras un mārketinga jomā. Bet jūs varētu brīnīties, kā organizācijas aizsargā savu informāciju un kā jūsu bankas darījumi tiek turēti konfidenciāli. Atbilde uz visiem šiem ir “kriptogrāfija”. Gandrīz 90% interneta vietņu izmanto slepeno datu apstrādei jebkura veida kriptogrāfijas pakalpojumus. Arī kriptogrāfija nodrošina Gmail informāciju šifrētā formātā, jo šie dati peld visā Google datu centros. Tātad kriptogrāfija ir galvenā iezīme kopīgās informācijas aizsardzībai.

Kas ir kriptogrāfija?

Kriptogrāfija ir metode, kā pārsūtīt drošus datus un sakarus, izmantojot dažus kodus, lai tikai patiesā persona zinātu par faktisko pārsūtīto informāciju. Šī procesa forma pārtver neatļautu piekļuvi datiem. Tātad skaidri nosaukums pats par sevi norāda, ka “kripta” attiecas uz “slēpto” uz “rakstīšanu”. Informācijas kodēšana kriptogrāfijā seko matemātiskām hipotēzēm un dažiem aprēķiniem, kas aprakstīti kā algoritmi. Kodētie dati tiek pārsūtīti tā, ka tas apgrūtina sākotnējo datu atrašanu. Šie noteikumu kopumi tiek izmantoti digitālās parakstīšanas, autentifikācijas, datu drošības, kriptogrāfiskās atslēgas izstrādes un visu jūsu finanšu darījumu aizsargāšanas procedūrās. Organizācijas galvenokārt seko kriptogrāfijai, lai sasniegtu šādus mērķus:

Konfidencialitāte - Pārraidītos datus ārējām pusēm nevajadzētu zināt, izņemot paredzēto personu.

Uzticamība - datus nevar mainīt glabāšanā vai pārsūtīšanā starp sūtītāju un saņēmēju, kam nav nekādu modifikāciju.

Neatteikšana - Kad dati ir pārsūtīti, sūtītājam nav iespēju tos vēlāk noraidīt.

Autentifikācija - Gan sūtītājam, gan saņēmējam ir jānorāda sava identitāte attiecībā uz pārsūtītajiem un saņemtajiem datiem.

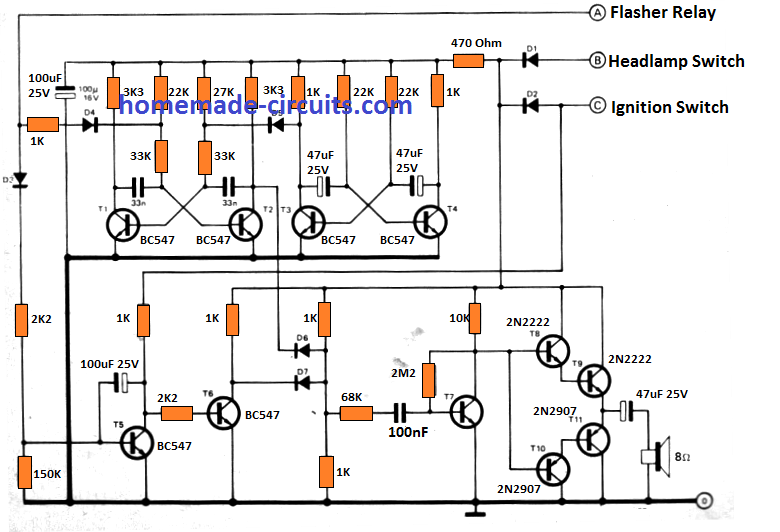

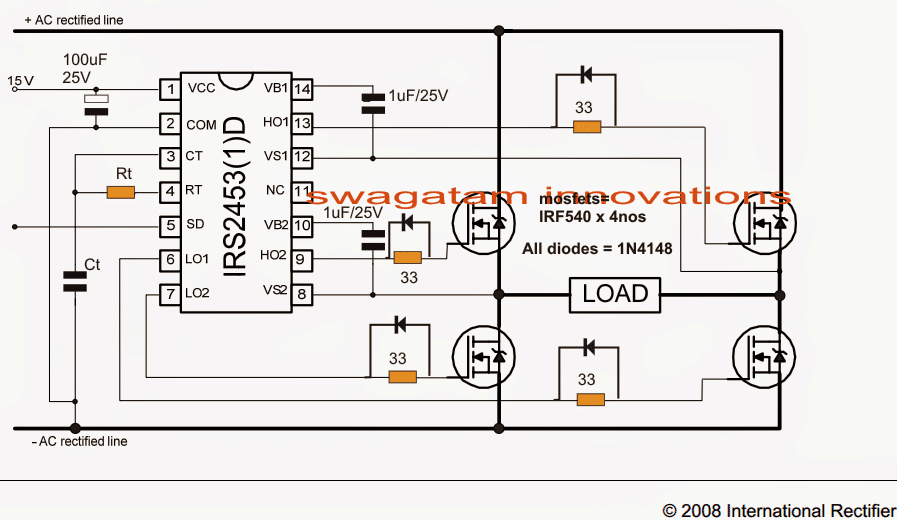

kriptogrāfijas pamata plūsma

Kriptogrāfijas veidi

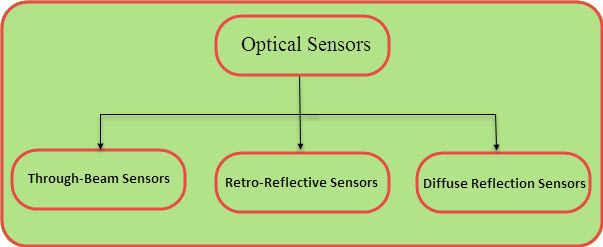

In kriptogrāfija , informācijas šifrēšana tiek klasificēta kā trīs veidi, ja tie tiek apspriesti turpmāk:

Simetriskā atslēgas kriptogrāfija - To sauc arī par privāto vai slepeno atslēgu kriptogrāfiju. Šeit gan informācijas uztvērējs, gan sūtītājs ziņojuma šifrēšanai un atšifrēšanai izmanto vienu atslēgu. Šajā metodē bieži izmantotais kriptogrāfijas veids ir AES (Advanced Encryption System). Arī pieejas, kas tiek īstenotas, izmantojot šo veidu, ir pilnīgi racionalizētas un ātrākas. Daži simetriskās atslēgas kriptogrāfijas veidi ir

- Bloķēt

- Bloķēt šifru

- DES (datu šifrēšanas sistēma)

- RC2

- IDEJA

- Blowfish

- Straumes šifrs

simetriska šifrēšana

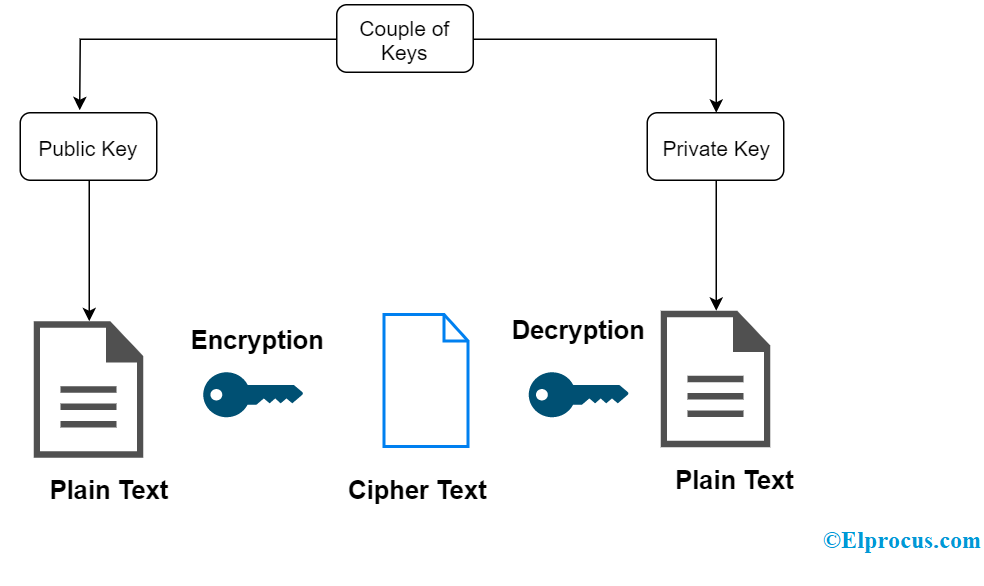

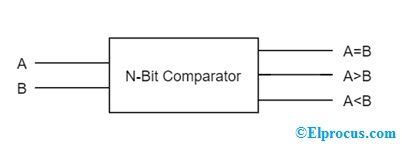

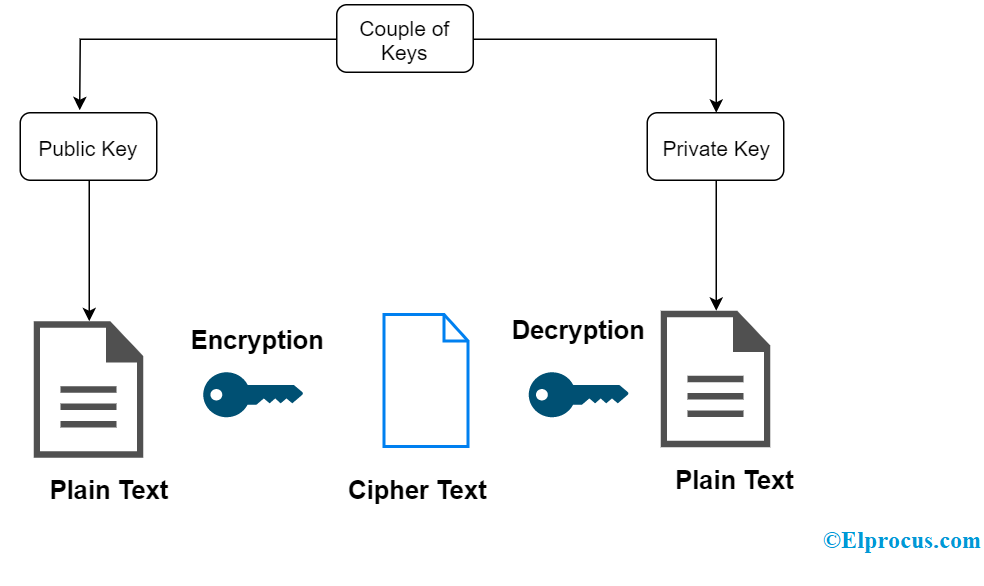

Asimetriska atslēgas kriptogrāfija

To sauc arī par publiskās atslēgas kriptogrāfiju. Informācijas pārsūtīšanā tiek izmantota daudzveidīga un aizsargāta metode. Izmantojot pāris atslēgas, gan sūtītājs, gan uztvērējs veic šifrēšanas un atšifrēšanas procesus. Katrai personai tiek saglabāta privātā atslēga, un publiskā atslēga tiek koplietota visā tīklā, lai ziņojumu varētu pārsūtīt, izmantojot publiskās atslēgas. Šajā metodē bieži izmantotais kriptogrāfijas veids ir RSA. Publiskās atslēgas metode ir drošāka nekā privātās atslēgas. Daži no asimetriskās atslēgas kriptogrāfijas veidiem ir:

- RSA

- DSA

- PKC

- Elipsveida līknes paņēmieni

asimetriska šifrēšana

Hash funkcija

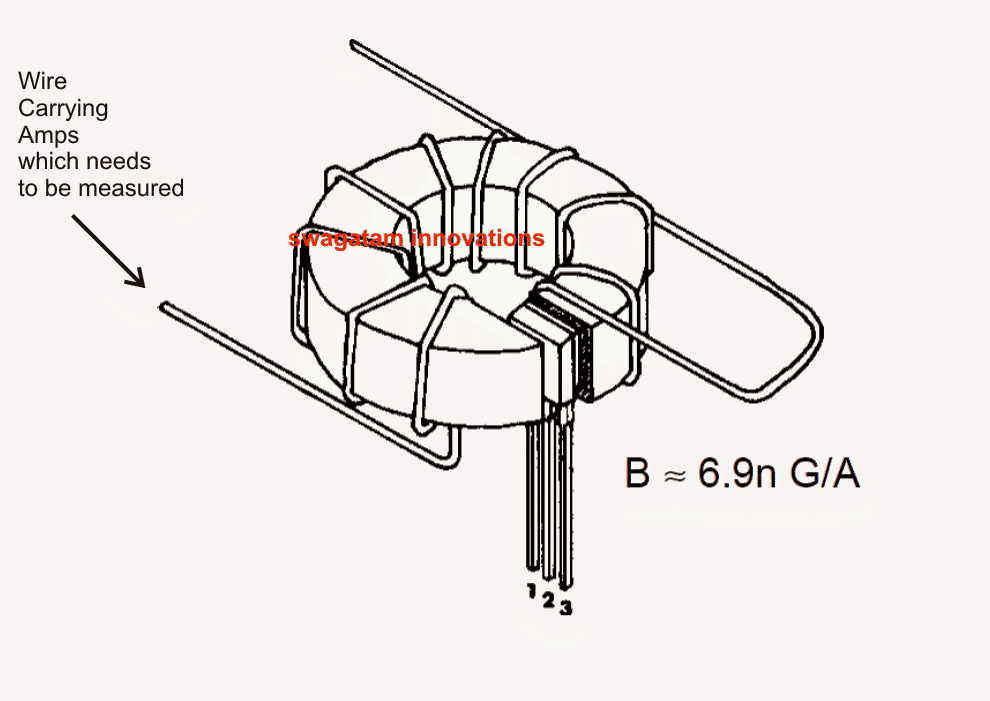

Algoritms, kam seko jaucējfunkcija, ir patvaļīga ziņojuma garuma un ievades fiksēta garuma piegāde. To sauc arī par matemātisku vienādojumu, ņemot vērā skaitliskās vērtības kā ievadi un radot jaukšanas ziņojumu. Šai metodei nevajadzēs nekāda veida atslēgas, jo tā darbojas vienvirziena scenārijā. Ir dažādas jaukšanas darbību kārtas, un katrā kārtā ievade tiek uzskatīta par pēdējā bloka masīvu un pēdējās kārtas darbība tiek ģenerēta kā izeja. Daži no hash funkcionalitātēm ir:

- 5. ziņojuma apkopojums (MD5)

- RIPEMD

- Virpuļvanna

- SHA (drošā jaukšanas algoritms)

hash funkcija

Kriptogrāfijas rīki

Kriptogrāfija rīki ir noderīgāki paraksta apstiprināšanas, koda parakstīšanas un citu kriptogrāfijas darbību veikšanai. Šeit ir plaši izmantotie kriptogrāfijas rīki.

Drošības žetons

Šis marķieris tiek izmantots, lai pārbaudītu lietotāju. Drošības marķieris, domājams, ir šifrēts, lai veiktu aizsargātu informācijas apmaiņu. Turklāt tas nodrošina pilnīgu HTTP protokola statusu. Tātad, servera puses formulēto marķieri pārlūks izmanto, lai turpinātu stāvokli. Kopumā tā ir metode, kas pārvietojas ar attālo autentifikāciju.

JCA

Šis ir rīks, ko izmanto, lai autorizētu šifrēšanas procesu. Šo rīku var saukt par Java kriptogrāfijas bibliotēkām. Šīs Java bibliotēkas ir iekļautas iepriekš definētās darbībās, kurās tās ir jāimportē pirms ieviešanas. Lai gan tā ir Java bibliotēka, tā darbojas proporcionāli citiem ietvariem un tādējādi atbalsta vairāku lietojumprogrammu izstrādi.

SignTool.exe

Šis ir populārs rīks, kuru Microsoft galvenokārt izmanto failu parakstīšanai. Paraksta un laika zīmoga pievienošana jebkura veida failiem ir ievērojama šī rīka atbalstītā funkcija. Ar faila laika zīmogu tā saglabā iespēju autentificēt failu. Visa SignTool.exe funkcija nodrošina palielinātu faila uzticamību.

Dokers

Izmantojot dokstaciju, var izveidot milzīgas lietojumprogrammas. Dokerī saglabātā informācija ir pilnībā šifrētā formātā. Šajā gadījumā ir stingri jāievēro kriptogrāfija, lai pārvietotos ar datu šifrēšanu. Turklāt gan faili, gan informācija tiek šifrēta, tādējādi neļaujot nevienam piekļūt lietām, kurām nav precīzas piekļuves atslēgas. Docker tiek uzskatīts arī par mākoņa krātuvi, kas ļauj lietotājiem pārvaldīt informāciju vai nu īpašā, vai koplietotā veidā serveris .

CertMgr.exe

Šis ir instalācijas fails, jo tas ir .exe paplašinājuma formātā. CertMgr ir piemērots dažādu sertifikātu pārvaldībai. Līdz ar to tā pat apstrādā KRL, kur tie ir sertifikātu atsaukšanas saraksti. Kriptogrāfijas mērķis sertifikātu izstrādē ir nodrošināt, ka informācija, ar kuru apmainās puses, tiek vairāk aizsargāta, un šis rīks atbalsta papildu bitu pievienošanu aizsardzībai.

Autentifikācija, izmantojot atslēgu

Šifrētā informācija ir jāatšifrē, izmantojot atslēgas. Parastā informācija ir viegli saprotama ikvienam, savukārt šifrēto informāciju zina tikai paredzētais lietotājs. Šim rīkam ir divu veidu šifrēšanas paņēmieni, un tie ir:

- Simetriskā atslēgas kriptogrāfija

- Asimetriska atslēgas kriptogrāfija

Tātad kriptogrāfijas rīkus galvenokārt izmanto katrā nodrošinātajā darbībā, un ir pieejami daudzi rīki, kur lietotāji var izvēlēties vienu atkarībā no viņu vajadzībām.

Algoritmi

The kriptogrāfijas algoritmi iekļaujiet sekojošo.

Šajā IoT domēnā drošībai ir vislielākā nozīme. Lai gan praksē ir daudz drošības mehānismu, tie nespēj nākt klajā ar mūsdienu viedajām lietojumprogrammām galvenokārt programmatūrai, kas darbojas ar resursu ierobežojuma aprīkojumu. Tā rezultātā praksē ienāca kriptogrāfijas algoritmi, kas nodrošināja pastiprinātu drošību. Tātad, daži no kriptogrāfiskajiem algoritmiem ir šādi:

Trīsvietīgs DES

Pārņemot no parastā DES mehānisma, drošības pieejās pašlaik tika ieviests trīskāršs DES. Šie algoritmi ļauj hakeriem viegli iegūt zināšanas, kuras jāpārvar, izmantojot vieglu pieeju. Tā bija plaši ieviesta pieeja daudziem uzņēmumiem. Triple DES darbojas ar 3 taustiņiem ar 56 bitiem katrā taustiņā. Viss atslēgas garums ir maksimālais bitu skaits, turpretī eksperti apgalvo, ka 112 bitu atslēgas intensitāte ir ticamāka. Šis algoritms ļauj uzticami atbildēt uz aparatūras šifrēšanu banku iekārtām un arī citām nozarēm.

Blowfish

Lai aizstātu Triple DES pieejas, Blowfish galvenokārt tika izstrādāts. Šis šifrēšanas algoritms sadalīja ziņojumus pulksteņos ar 64 bitiem un šifrē šos pulksteņus atsevišķi. Blowfish valdzinošā iezīme ir tā ātrums un efektivitāte. Tā kā šis ir atvērts algoritms ikvienam, daudzi guva labumu, to īstenojot. Visās IT jomās, sākot no programmatūras līdz e-komercijai, tiek izmantots šis algoritms, jo tas parāda plašas paroles aizsardzības funkcijas. Tas viss ļauj šim algoritmam būt visredzamākajam tirgū.

RSA

Viens no publiskās atslēgas šifrēšanas algoritmiem, ko izmanto, lai šifrētu ar internetu pārsūtīto informāciju. Tas bija plaši izmantots algoritms GPG un PGP metodoloģijā. RSA tiek klasificēts simetriskā tipa algoritmos, jo tas veic savu darbību, izmantojot pāris taustiņus. Vienu no atslēgām izmanto šifrēšanai, bet otru - atšifrēšanas vajadzībām.

Twofish

Šis algoritms ievieš atslēgas, lai nodrošinātu drošību, un, tā kā tā ietilpst simetriskajā metodē, ir nepieciešama tikai viena atslēga. Šī algoritma atslēgu maksimālais garums ir 256 biti. Starp pieejamākajiem algoritmiem Twofish galvenokārt ir pazīstams ar ātrumu un ir lieliski piemērots, lai to ieviestu gan aparatūras, gan programmatūras lietojumprogrammās. Turklāt tas ir atklāti pieejams algoritms, un daudzi to ir izpildījuši.

AES (uzlabots šifrēšanas standarts)

Šī ir uzticamākā algoritmu tehnika, ko veic ASV administrācija un daudzi citi uzņēmumi. Lai gan tas darbojas efektīvi 128 bitu šifrēšanas formā, 192 un 256 biti galvenokārt tiek izmantoti milzīgām šifrēšanas darbībām. Tā kā AES tehnika ir tik neievainojama visām hakeru sistēmām, tā saņem plašas ovācijas par informācijas šifrēšanu privātajā domēnā.

Kriptogrāfijas pielietojums

Pieteikumi kriptogrāfija kā norādīts zemāk.

Parasti kriptogrāfija tika ieviesta tikai drošības nolūkos. Vaska plombas, roku paraksti un daži citi veidi drošība Lai pārliecinātos par raidītāja uzticamību un precizitāti, parasti tika izmantotas metodes. Līdz ar digitālo pārraides ierašanos drošība kļūst arvien būtiskāka, un pēc tam kriptogrāfijas mehānismi sāka pārsniegt tās izmantošanu, lai saglabātu vislielāko slepenību. Daži no kriptogrāfijas pielietojumiem ir aplūkoti turpmāk.

Lai saglabātu slepenību krātuvē

Kriptogrāfija ļauj uzglabāt šifrētos datus, ļaujot lietotājiem izvairīties no lielākās hakeru apiešanas vietas.

Uzticamība pārraidē

Parasta pieeja, kas ļauj uzticamību, ir veikt paziņotās informācijas kontrolsummu un pēc tam paziņot atbilstošo kontrolsummu šifrētā formātā. Kad tiek saņemta gan kontrolsumma, gan šifrēti dati, dati atkal tiek summēti un salīdzināti ar paziņoto kontrolsummu pēc atšifrēšanas procesa. Tādējādi efektīvi kriptogrāfijas mehānismi ir izšķirošāki, lai nodrošinātu uzticamību ziņojumu pārraidē.

Identitātes autentifikācija

Kriptogrāfija ir cieši saistīta ar paroļu izmantošanas pieeju, un novatoriskas sistēmas, iespējams, izmanto spēcīgas kriptogrāfijas metodes kopā ar indivīdu fiziskajām metodēm un kolektīvajiem noslēpumiem, kas piedāvā ļoti uzticamu identitātes pārbaudi.

Piemēri

The kriptogrāfa piemēri y ietver šādas.

Mūsdienās viens no ievērojamākajiem kriptogrāfijas šifrēšanas piemēriem ir WhatsApp pilnīga šifrēšana. Šī funkcija WhatsApp ir iekļauta, izmantojot asimetrijas modeli vai izmantojot publiskās atslēgas metodes. Par faktisko ziņojumu šeit zina tikai liktenis. Pēc WhatsApp instalēšanas pabeigšanas serverī tiek reģistrētas publiskās atslēgas un pēc tam tiek pārraidīti ziņojumi.

Nākamā reāllaika kriptogrāfijas lietošana ir digitālie paraksti. Situācijā, kad ir nepieciešami divi klienti, lai parakstītu dokumentus biznesa darījumam. Bet, kad divi klienti nekad nesaskaras, viņi varētu neticēt viens otram. Tad šifrēšana ciparparakstos nodrošina uzlabotu autentifikāciju un drošību.

Tā kā kiberuzbrukumi nepārtraukti progresē, drošībai jābūt vajadzīgākai, un tādējādi kriptogrāfijas metodika kļūst arvien pamanāmāka. Šie kriptogrāfijas algoritmi ne tikai pievīla hakeru darbības, bet arī neparāda iespējas šīm darbībām parādīties. Iegūstiet priekšstatu par to, kādi ir citi kriptogrāfijas scenārijos pieejamie rīki un tehnoloģijas?